Contáctanos para conocer nuestros casos de éxito en implementación haciendo click aquí.

Tabla de Contenidos

TogglePor qué “tener firewall y antivirus” ya no es suficiente

Uno de los errores más comunes en seguridad corporativa es asumir que la protección perimetral clásica sigue siendo suficiente. Firewall activo, antivirus actualizado, políticas básicas y la sensación de que la red está protegida.

El problema es que el modelo de ataque cambió. Hoy, la mayoría de los incidentes no dependen de vulnerar el perímetro, sino de moverse dentro de la red una vez que el acceso ya fue obtenido.

En ese contexto, una red sin segmentación ni control interno funciona como un espacio plano donde cualquier amenaza puede desplazarse sin fricción.

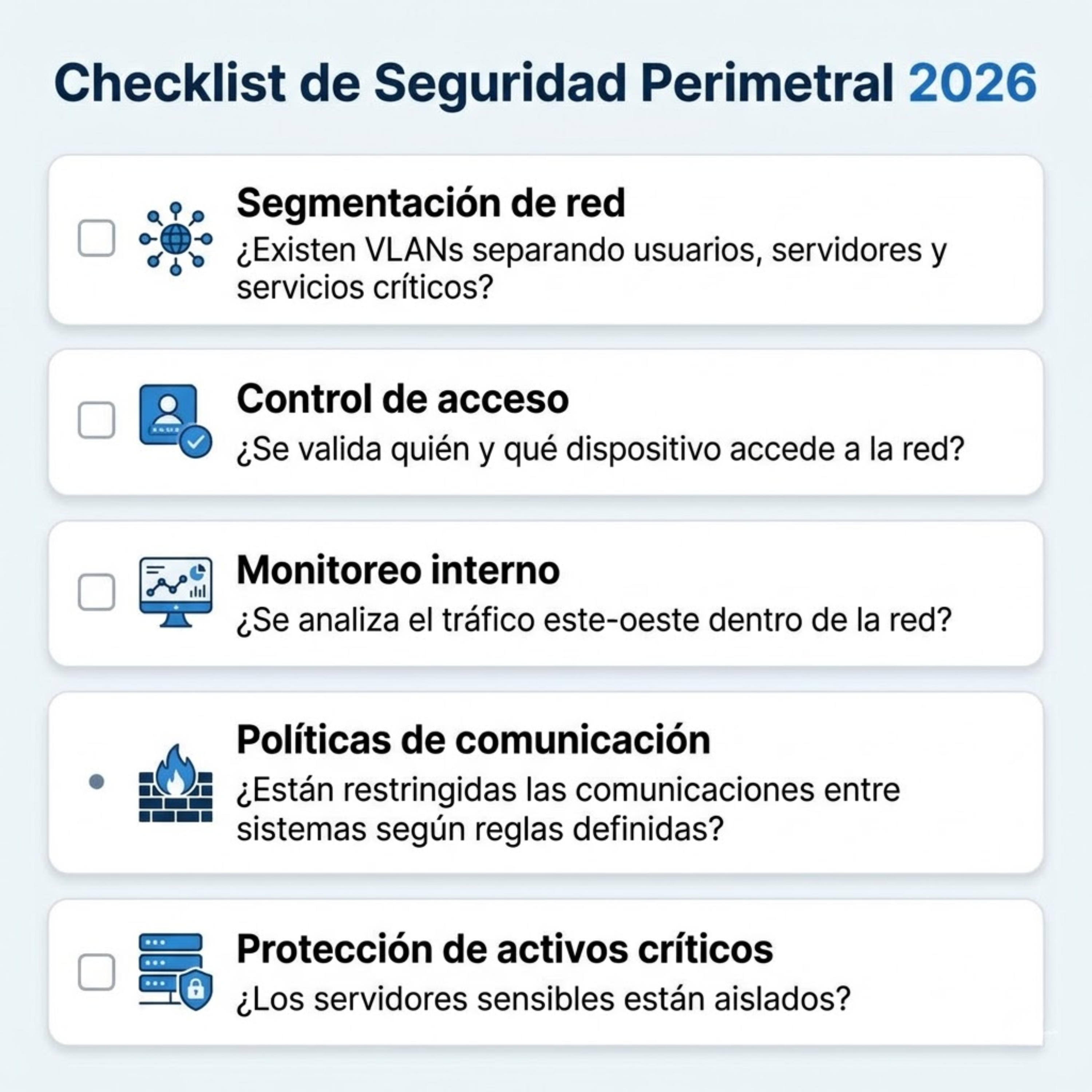

Checklist de auditoría: los 5 puntos ciegos más comunes

Antes de asumir que tu red está protegida, estos cinco puntos deberían poder responderse con datos concretos, no con supuestos. Si alguno no está cubierto, hay un riesgo real.

Punto 1: Segmentación interna (el problema de la red plana)

Validar:

- ¿Existen VLANs separando usuarios, servidores y servicios críticos?

- ¿Los endpoints pueden comunicarse libremente entre sí?

- ¿Hay control de tráfico entre segmentos?

Diagnóstico técnico: En muchas redes corporativas, todos los dispositivos comparten el mismo dominio de broadcast, lo que permite movimiento lateral inmediato ante una infección.

Error crítico: confiar en el firewall perimetral y no controlar el tráfico interno.

Punto 2: Control de acceso a la red (quién entra y cómo)

Validar:

- ¿Se utiliza autenticación por usuario/dispositivo (802.1X)?

- ¿Existen políticas por rol o tipo de dispositivo?

- ¿Los accesos están segmentados según necesidad?

Diagnóstico técnico: Sin control de acceso, cualquier dispositivo dentro de la red es tratado como confiable.

Error crítico: asumir que estar dentro de la red implica confianza.

Punto 3: Visibilidad y monitoreo (lo que no se ve, no se controla)

Validar:

- ¿Se monitorea el tráfico interno (este-oeste)?

- ¿Existen alertas por comportamiento anómalo?

- ¿Se registran logs relevantes?

Diagnóstico técnico: Sin visibilidad interna no se detecta movimiento lateral ni anomalías.

Error crítico: monitorear solo el perímetro.

Punto 4: Políticas de comunicación entre sistemas

Validar:

- ¿Qué sistemas pueden comunicarse entre sí?

- ¿Existen reglas explícitas?

- ¿Se aplica mínimo privilegio?

Diagnóstico técnico: En muchas redes todo puede comunicarse con todo.

Error crítico: no definir reglas internas.

Punto 5: Segmentación de servicios críticos

Validar:

- ¿Los servidores críticos están aislados?

- ¿Hay separación de ambientes?

- ¿Existe control de acceso a sistemas sensibles?

Diagnóstico técnico: Los activos críticos suelen estar expuestos dentro de la red interna.

Error crítico: proteger el perímetro pero no los activos clave.

Ejemplo real de brecha de seguridad

Escenario:

- Firewall activo

- Antivirus activo

- Red sin segmentación

Evento:

- Equipo comprometido

- Movimiento lateral

- Acceso a file server

Resultado: Encriptación de recursos y caída operativa en menos de 30 minutos.

Diagnóstico: no falló el firewall, falló la arquitectura.

Solución: seguridad basada en arquitectura

- Segmentación por VLANs

- Control de acceso por identidad

- Políticas de comunicación

- Monitoreo interno

- Aislamiento de activos críticos

El rol de Cisco en la seguridad de red

- Segmentación avanzada

- Control de acceso

- Visibilidad en tiempo real

- Integración de políticas

El enfoque Shandd: auditoría + implementación

- Auditoría de red

- Identificación de riesgos

- Diseño de segmentación

- Implementación

- Validación

Impacto de corregir estos puntos

- Menor riesgo de ransomware

- Mayor control interno

- Detección temprana

- Aislamiento de incidentes

- Red más resiliente

Checklist final

- ¿Mi red está segmentada?

- ¿Controlo accesos?

- ¿Tengo visibilidad interna?

- ¿Existen políticas?

- ¿Protejo activos críticos?

Conclusión

La seguridad perimetral ya no es suficiente. El control real empieza dentro de la red. Solicitá una auditoría y evaluá si tu infraestructura tiene controles reales o solo una falsa sensación de seguridad.

Contáctanos para conocer nuestros casos de éxito en implementación haciendo click aquí.